पासवर्ड कैसे करें- लिनक्स में फ़ोल्डर और फ़ाइलों को सुरक्षित करें

मान लें कि आप अपने लैपटॉप को विभिन्न सहपाठियों या सहकर्मियों के साथ साझा करते हैं। आपके पास मशीन पर प्रशासनिक अधिकार हैं, लेकिन आपको थोड़ा डर है कि उनकी प्राणियों की आंखें उस निर्देशिका में आ सकती हैं, जिसे आप नहीं देखना चाहते हैं। यह उस फ़ोल्डर को पासवर्ड-सुरक्षित करने में आपकी रूचि में हो सकता है।

लिनक्स का उपयोग करते समय आप कुछ सरल आदेशों के साथ उपयोगकर्ताओं को फ़ाइल एक्सेस से प्रतिबंधित कर सकते हैं। यह आलेख फ़ाइल स्वामित्व और समूहों को पासवर्ड-सुरक्षा उपाय के रूप में उपयोग करने के लाभ और सीमाओं पर चर्चा करेगा।

एक नया उपयोगकर्ता बनाना

यूनिक्स-आधारित मशीनें निर्देशिका संरचना का उपयोग करती हैं जो फ़ाइलों तक पहुंच को रोकने और रोकने के लिए स्वामित्व का उपयोग करती है। उदाहरण के लिए, आपके उपयोगकर्ता को होम निर्देशिका, "/ home / username" दिया गया है, और आपके मशीन पर विशिष्ट अधिकार हैं। यह उस होम निर्देशिका में फ़ाइलों और फ़ोल्डरों का मालिक हो सकता है, इसलिए यह उन्हें आसानी से एक्सेस कर सकता है। इसके विपरीत, यह रूट उपयोगकर्ता के स्वामित्व वाली फ़ाइलों तक आसानी से पहुंच नहीं सकता है।

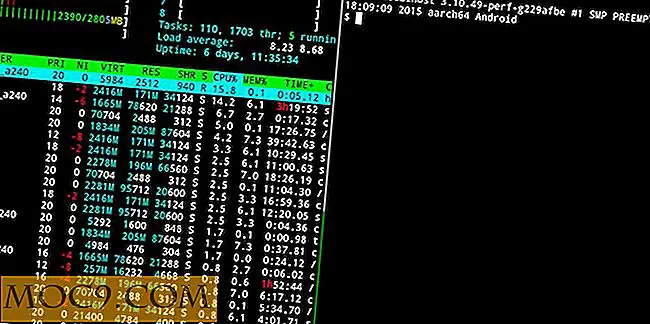

रूट-स्वामित्व वाली निर्देशिका की परीक्षा drw------- root root जैसी कुछ अनुमतियों, मालिक और समूह को प्रकट कर सकती है, जिसका अर्थ है कि रूट उपयोगकर्ता उस निर्देशिका में पढ़ और लिख सकता है लेकिन अन्य सभी उपयोगकर्ता नहीं कर सकते हैं। जब आप उस निर्देशिका में फ़ाइलों का उपयोग करने का प्रयास करते हैं, तो आपको या तो रूट उपयोगकर्ता में बदलना होगा या अपने आप को सुपरसुर विशेषाधिकार देना होगा - जिनमें से दोनों को पासवर्ड की आवश्यकता होनी चाहिए।

आप उसी तर्क का उपयोग पासवर्ड पर उस निर्देशिका की रक्षा कर सकते हैं जिसकी आप परवाह करते हैं। "संरक्षक:" नामक एक नया उपयोगकर्ता बनाकर इसे आजमाएं

sudo useradd --no-create-home protector

यह आदेश होम निर्देशिका के बिना एक नया उपयोगकर्ता बना देगा (क्योंकि आपको पासवर्ड सुरक्षा के उद्देश्य के लिए इसकी आवश्यकता नहीं होगी)। फिर अपने नए उपयोगकर्ता को एक मजबूत पासवर्ड देना सुनिश्चित करें:

सुडो पासवाड रक्षक

निर्देशिका स्वामित्व बदलें

एक बार जब आप एक नया पासवर्ड-संरक्षित उपयोगकर्ता बना लेते हैं, तो आप अपनी गुप्त निर्देशिका को संशोधित कर सकते हैं।

निर्देशिका के मालिक को बदलने के लिए chown उपकरण का उपयोग करें। इस मामले में मैं अपने नमूना "testdir" निर्देशिका के मालिक को रूट से रक्षक से कमांड में बदल दूंगा:

सूडो चोउन -आर रक्षक: रक्षक testdir /

चाउन के लिए सिंटेक्स पैटर्न chown [owner][:[group]] file... पैटर्न का पालन करता है chown [owner][:[group]] file... उपरोक्त स्क्रीनशॉट "रूट: रूट" स्वामी और समूह स्वामित्व से "संरक्षक: संरक्षक" तक परीक्षण निर्देशिका परिवर्तन दिखाता है।

मैंने -R रिकर्सिव रूप से प्रवेश करने और टेस्टफाइल बदलने के लिए यहां -R विकल्प का उपयोग किया। यदि आप छोड़ते -R, चॉउन केवल आपके द्वारा निर्दिष्ट निर्देशिकाओं और फ़ाइलों को संशोधित करेगा।

अनुमतियां पढ़ें, लिखें, और निष्पादित करें

समूह को बदलना, जैसा मैंने यहां किया था, सख्ती से जरूरी नहीं है। यदि आप चाहें तो आप केवल chown [owner] file उपयोग कर सकते हैं।

क्यूं कर? खैर, इस चरण में आप मालिक के समूह के बाहर उपयोगकर्ताओं के लिए फ़ाइल अनुमतियों को बदलने के लिए Chmod का उपयोग करेंगे।

संबंधित : फ़ाइल अनुमतियों को समझना: "Chmod 777" क्या मतलब है?

Chmod वाक्यविन्यास chmod [mode] file । आदेश के साथ अपनी फ़ाइल की अनुमतियां बदलें:

chmod -R og-rwx testdir /

उस आदेश का og-rwx भाग पहले उन उपयोगकर्ताओं को निर्दिष्ट करता है जो स्वामी नहीं हैं लेकिन फ़ाइल के समूह का हिस्सा हैं, g, या फ़ाइल के समूह का हिस्सा नहीं हैं, o । इसके बाद यह minus sign, -rwx साथ अनुमतियों को पढ़ने, लिखने और निष्पादित करने को हटा देता है। निर्देशिका और फ़ाइल परिवर्तन के लिए अनुमतियों को देखने के लिए पिछले स्क्रीनशॉट देखें।

इस बिंदु पर, केवल फ़ाइल के मालिक, जिसे चॉउन के साथ पहले निर्दिष्ट किया गया था, मेरी testdir निर्देशिका में फ़ाइल को पढ़ या लिख सकता है। अन्य सभी उपयोगकर्ताओं को पहुंच से वंचित कर दिया जाएगा या पासवर्ड प्रदान करने के लिए कहा जाएगा।

सीमाएं

आप इस दृष्टिकोण के साथ कुछ समस्याओं में भाग लेंगे। चाउन और चमोद कदम केवल आपकी फाइलों की सुरक्षा में मदद करते हैं यदि आप अतिरिक्त सुरक्षा उपाय करते हैं।

सबसे पहले, चूंकि आपको अपने गुप्त फ़ोल्डर तक पहुंचने के लिए रूट अनुमतियों (रूट उपयोगकर्ता या sudo साथ) का उपयोग करने की आवश्यकता होगी, इसलिए आप रूट या किसी अन्य उपयोगकर्ता के साथ व्यवस्थापक अधिकारों के साथ लॉग इन नहीं कर सकते हैं जब अन्य आपके कंप्यूटर का उपयोग करेंगे।

दूसरा, आपके अपने उपयोगकर्ता और रूट में पासवर्ड की रक्षा करनी चाहिए।

तीसरा, आपका स्वयं का उपयोगकर्ता, यदि यह प्रशासनिक विशेषाधिकारों के लिए सुडो का उपयोग कर सकता है, तो आपको उन विशेषाधिकारों का उपयोग करने के लिए एक पासवर्ड टाइप करना होगा। आपको यह भी पता होना चाहिए कि अक्सर एक डिफ़ॉल्ट सत्र अवधि होती है, जहां आप सूडो कमांड का उपयोग करते हैं और पासवर्ड टाइप करते हैं, तो सत्र समाप्त होने तक आपको इसे फिर से टाइप नहीं करना पड़ेगा।

चौथा, अकेले कंप्यूटर छोड़ते समय प्रशासनिक पहुंच वाले सभी उपयोगकर्ताओं को लॉग आउट करना होगा।

निष्कर्ष

इस दृष्टिकोण के साथ आपको जो मिलता है वह सुरक्षा की एक विधि है जिसे एन्क्रिप्शन की आवश्यकता नहीं होती है। यह उचित रूप से अच्छी तरह से काम करता है, यह मानते हुए कि आप अपने कंप्यूटर पर उपयोग करते समय नजर रख सकते हैं, लेकिन यह दृश्यता और एन्क्रिप्शन की कमी जैसी त्रुटियों से भी पीड़ित है।

संक्षेप में, किसी भी रूट उपयोगकर्ता जो रूट सिस्टम या यहां तक कि एक लाइव सीडी के माध्यम से आपके सिस्टम तक पहुंच प्राप्त करने के लिए हुआ, उसे आपकी फाइलें ढूंढने और पढ़ने का मौका मिलेगा।

त्वरित सुरक्षा के लिए चाउन और चमोद का उपयोग करने के लिए स्वतंत्र महसूस करें। सख्त सुरक्षा के लिए बस उन पर भरोसा न करें। बेहतर, अधिक स्थायी फिक्स के लिए आपको पूर्ण एन्क्रिप्टेड डिस्क या उपयोगकर्ता स्पेस एन्क्रिप्शन योजनाओं में बदलना चाहिए।